Rusdilli qrup 4300 saxta turizm saytı ilə otel qonaqlarının kart məlumatlarını ələ keçirib

Rusdilli qrup 4300-dən çox saxta bron saytı yaradaraq otel qonaqlarının kart məlumatlarını ələ keçirir. Kampaniya qlobal miqyasda yayılıb.

Rusdilli qrup 4300 saxta turizm saytı yaradıb - otel qonaqlarının kartları ələ keçirilir

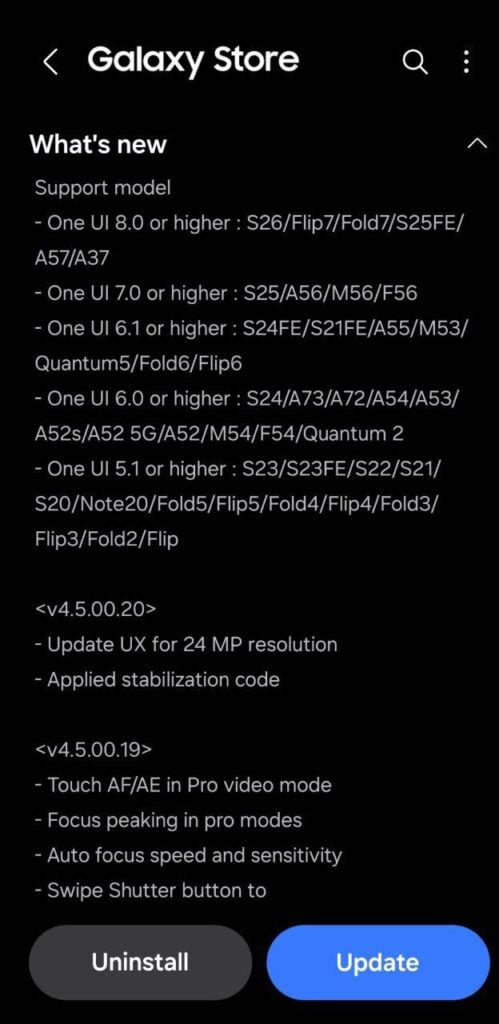

«Thehackernews» məlumatına görə, il başlayandan bəri rusdilli kibercinayətkarlar 4300-dən çox saxta bron və turizm saytı qeydiyyatdan keçirib və məqsəd otel qonaqlarının kart məlumatlarını ələ keçirməkdir.

Netcraft-ın mütəxəssisi Endryu Brendt bildirir ki, fişinq kampaniyası əsasən otellərdə bronu olan insanları hədəf alır. Fevraldan aktivləşən bu hücum Booking, Expedia, Agoda və Airbnb kimi məşhur platformaların adlarından istifadə edir. Bəs bu qədər geniş miqyaslı fəaliyyət necə qurulub?

Son Xəbərlər

Xiaomi 15 Ultra Qlobal Versiyası

Xiaomi yeni flaqman modeli Xiaomi 15 Ultra-nı qlobal satışa çıxaracağını təsdiqlədi. HyperOS 2.0 ilə yeni dövr başlayır!

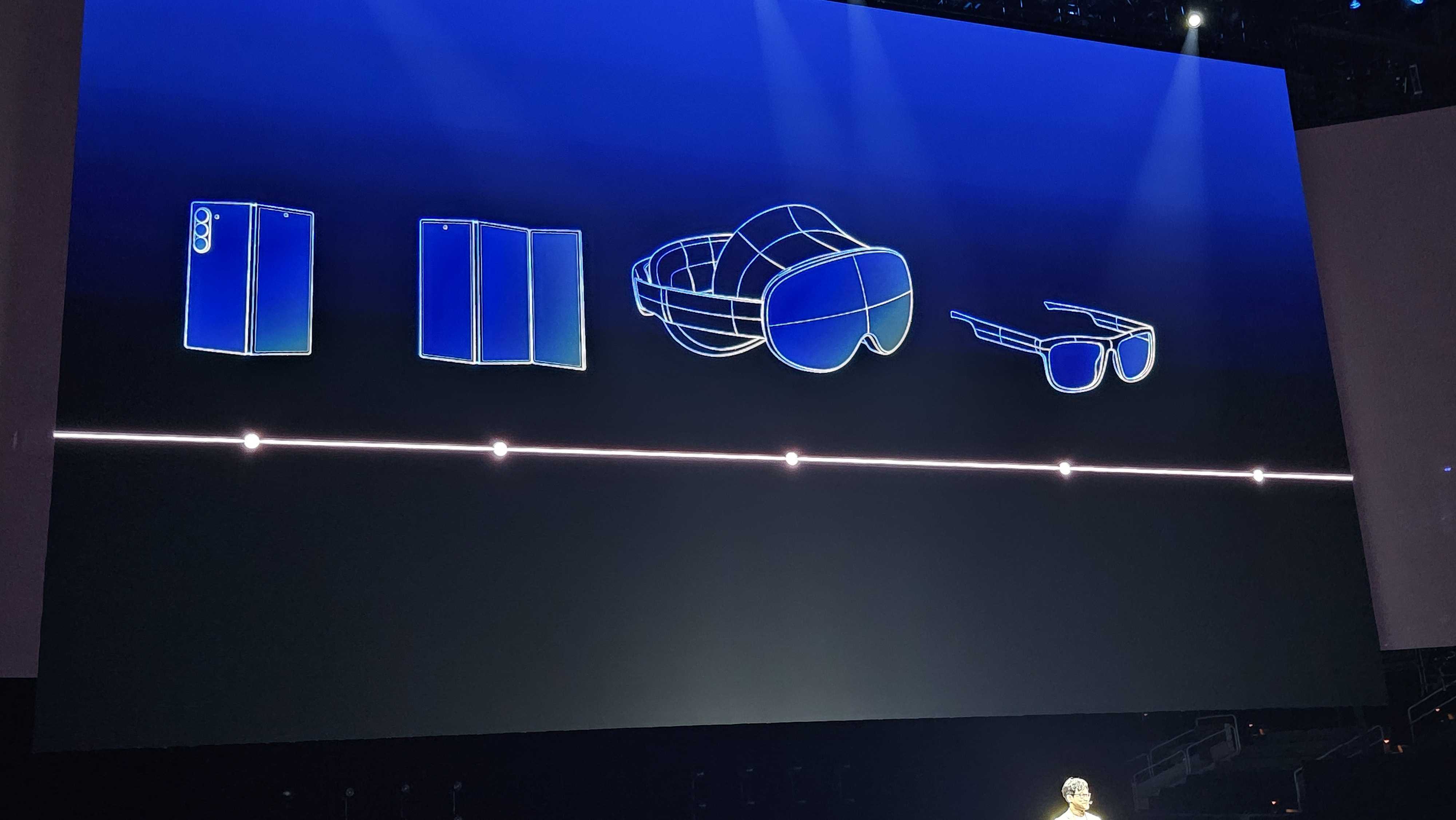

Samsung-un Üçqatlanan Telefonu

Samsung, Galaxy Unpacked tədbirində üçqatlanan telefon konseptini təqdim etdi. Yeniliklər haqqında daha çox məlumat əldə edin.

Realme GT 7: Ən Ucuz Smartfon

Snapdragon 8 Elite çipi ilə Realme GT 7 fevral ayında təqdim ediləcək. Yeni xüsusiyyətlər və uyğun qiymət gözləyir.

Süni şəkildə yaradılan domenlər «confirmation», «guestcheck» və «reservation» kimi sözlərlə seçilir və guya real xidmət təsiri bağışlayır. Saxta səhifələr 43 dili dəstəkləyir. Qurban e-poçtdakı keçidə klik etdikdə ardıcıl yönləndirmələrlə saxta sayta düşür və ondan bronu təsdiqləmək üçün depozit ödənişi tələb olunur.

Hiyləgər detal budur ki, səhifə yalnız xüsusi AD_CODE identifikatoru ilə açılır, əks halda boş görünür. Həmçinin Cloudflare-ə bənzədilmiş saxta CAPTCHA da əlavə edilib. «AD_CODE» kukiyə yazıldıqdan sonra qurban hansı səhifəyə keçsə, ona uyğunlaşdırılmış brend görünüşü qalır.

Kart məlumatları daxil edilən kimi sistem arxa planda tranzaksiya cəhdi edir və ekranda guya «3D Secure təsdiqi» üçün saxta dəstək pəncərəsi açılır. Brend loqoları belə xüsusi dəyişdirilir ki, qurban heç nədən şübhələnməsin.

Netcraft bildirir ki, bu fəaliyyət Sekoia şirkətinin son günlər müşahidə etdiyi fişinq dalğası ilə üst-üstə düşür. Hər iki kampaniyada domen strukturları demək olar eynidir və bu, onların eyni qrup tərəfindən idarə olunduğunu göstərir.

Son həftələrdə digər genişmiqyaslı fişinq hücumları da Microsoft, Adobe, FedEx və DHL kimi brendlərin adından istifadə edib və HTML əlavə faylları ilə giriş məlumatlarını ələ keçirib. Çexiya, Slovakiya, Macarıstan və Almaniya əsas hədəflər olub.

İtaliyanın Aruba S.p.A şirkətinin müştərilərinə qarşı da oxşar hücumlar qeydə alınıb. Fişinq dəstləri tam avtomatlaşdırılmış çoxmərhələli mexanizmə çevrilib. Bir sözlə, fişinq artıq sənaye miqyasında işləyən bir modelə dönür və bu, təhlükəsizlik mütəxəssislərini ciddi narahat edir.

Bu xəbəri necə dəyərləndirirsiniz?