CISA xəbərdarlığı: Ivanti EPMM-də kritik boşluqlar və malware hücumu

CISA, Ivanti EPMM platformasında iki zərərli proqram dəsti aşkarlandığını açıqladı. Hücumçular boşluqlardan istifadə edərək istənilən kod icra edə bilirlər.

CISA: Ivanti EPMM platformasında iki zərərli proqram aşkarlanıb

«The Hacker News» məlumatına görə, ABŞ-ın Kibertəhlükəsizlik və İnfrastruktur Təhlükəsizliyi Agentliyi (CISA) Ivanti Endpoint Manager Mobile (EPMM) platformasında aşkarlanmış boşluqlardan sonra naməlum şəbəkədə iki zərərli proqram dəsti müəyyən edib.

Agentlik bildirib ki, həmin dəstlər yükləyicilərdən ibarətdir və hücumçular onların vasitəsilə ələ keçirilmiş serverdə istənilən kodu icra edə bilirlər. Bu boşluqlar CVE-2025-4427 və CVE-2025-4428 identifikatorları altında qeydə alınıb. Birincisi kimlik doğrulamasını keçməyə imkan yaradır, ikincisi isə uzaqdan kod icrasına şərait verir.

Son Xəbərlər

Xiaomi 15 Ultra Qlobal Versiyası

Xiaomi yeni flaqman modeli Xiaomi 15 Ultra-nı qlobal satışa çıxaracağını təsdiqlədi. HyperOS 2.0 ilə yeni dövr başlayır!

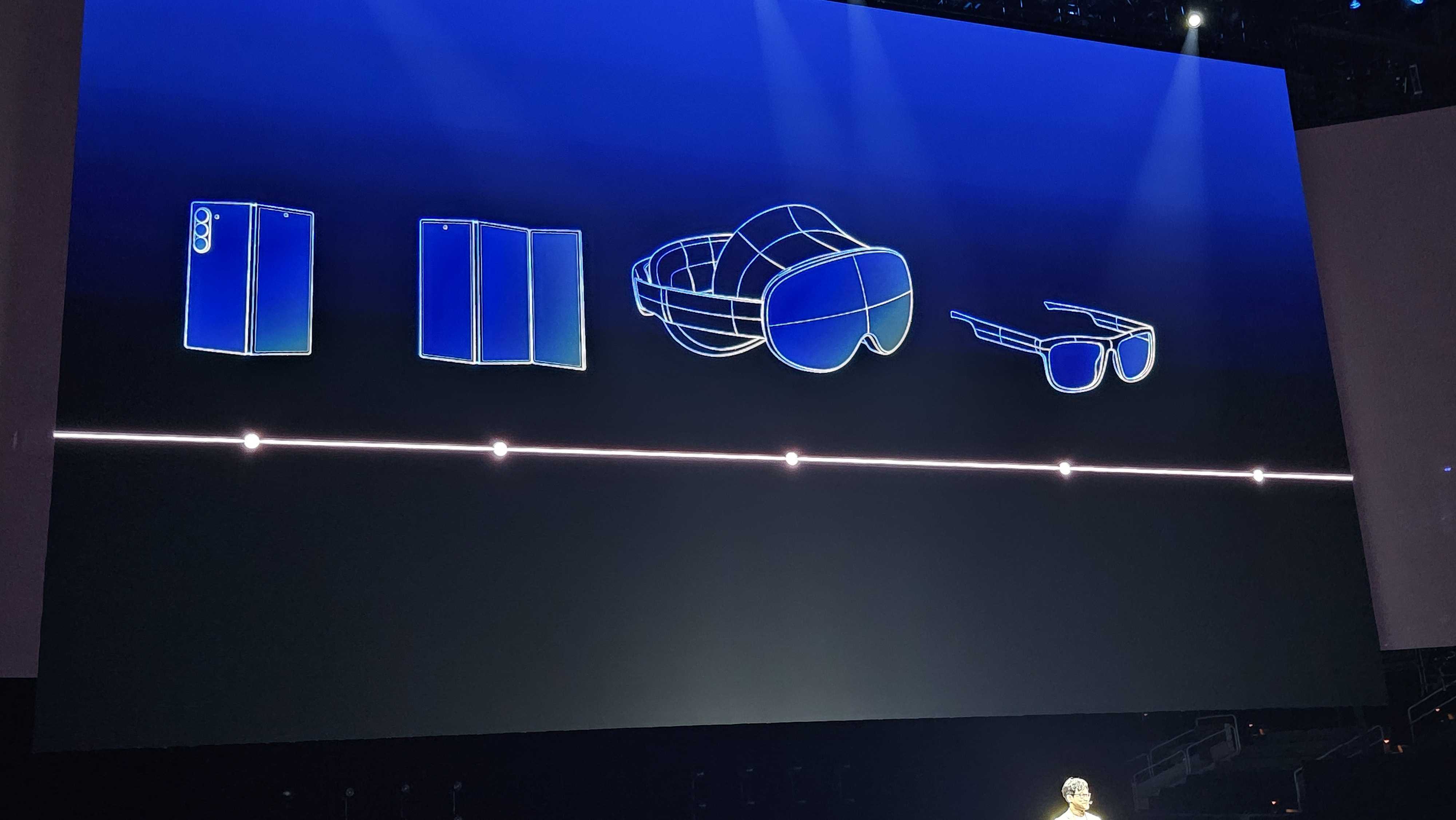

Samsung-un Üçqatlanan Telefonu

Samsung, Galaxy Unpacked tədbirində üçqatlanan telefon konseptini təqdim etdi. Yeniliklər haqqında daha çox məlumat əldə edin.

Realme GT 7: Ən Ucuz Smartfon

Snapdragon 8 Elite çipi ilə Realme GT 7 fevral ayında təqdim ediləcək. Yeni xüsusiyyətlər və uyğun qiymət gözləyir.

CISA-nın açıqlamasına əsasən, kiberhücumçular 15 may 2025-də yayılan sübut-konsepsiya (PoC) eksploitindən sonra həmin boşluqları birləşdirərək EPMM serverlərinə daxil olublar. Onlar sistem məlumatlarını toplayıb, zərərli fayllar yükləyib, şəbəkəni və qovluqları xəritələyib, parolları çıxarıblar.

Araşdırma nəticəsində məlum olub ki, hücumçular "/tmp" qovluğunda iki ayrı fayl dəsti yerləşdiriblər. Bunlara web-install.jar (Loader 1 və Loader 2), ReflectUtil.class, SecurityHandlerWanListener.class və WebAndroidAppInstaller.class daxildir.

Bu komponentlər vasitəsilə yükləyicilər zərərli Java siniflərini işə salır, HTTP sorğularını qarşılayır və şifrəli yükləri açaraq icraya ötürür. Məsələn, ReflectUtil.class Apache Tomcat mühitində obyektlər üzərində manipulyasiya aparır və SecurityHandlerWanListener vasitəsilə modulları idarə edir. WebAndroidAppInstaller.class isə sorğudakı parolu açar vasitəsilə deşifrə edir və nəticələri cavabda şifrəli formada ötürür.

Nəticədə hücumçular serverdə tam nəzarət əldə edir, davamlılıq imkanlarını təmin edir və məlumatları HTTP sorğularına əlavə edərək gizli şəkildə çıxara bilirlər.

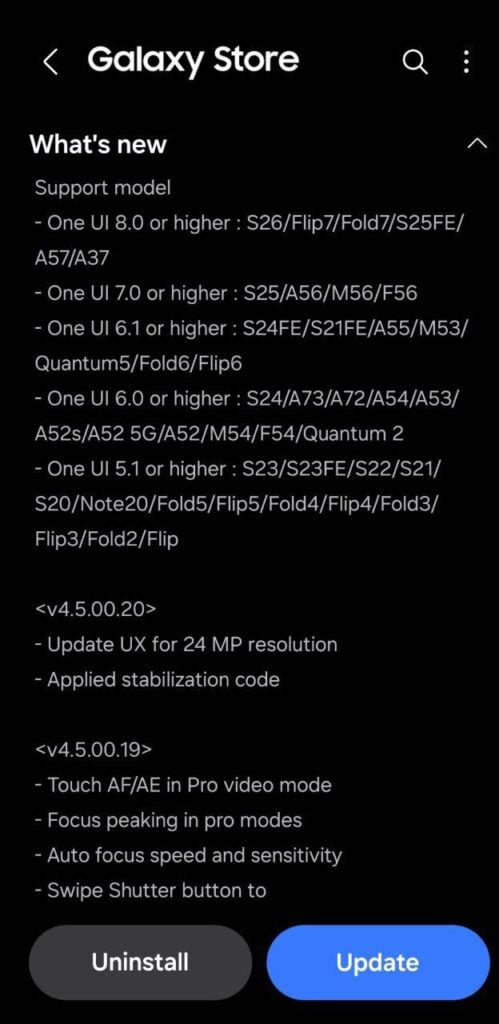

Mütəxəssislər təşkilatlara Ivanti EPMM versiyalarını təxirəsalınmaz şəkildə yeniləməyi, şübhəli fəaliyyətləri izləməyi və mobil cihaz idarəetmə sistemlərinə əlavə məhdudiyyətlər tətbiq etməyi tövsiyə ediblər.

Bu xəbəri necə dəyərləndirirsiniz?