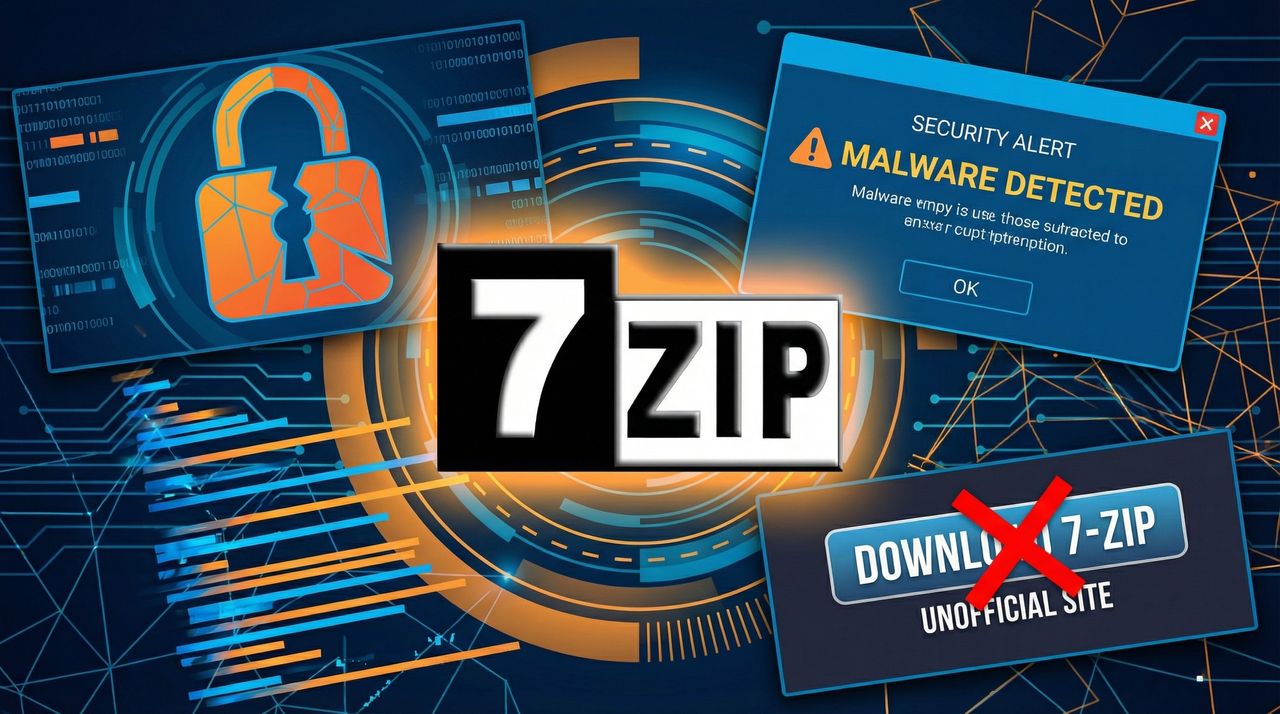

CISA-dan təcili xəbərdarlıq: Oracle-dakı kritik boşluq aktiv hədəfdədir!

CISA Oracle Identity Manager-dəki kritik CVE-2025-61757 boşluğunun aktiv şəkildə istismar olunduğunu açıqlayıb və qurumlara dərhal yenilənmə tətbiqi tövsiyə edib.

CISA Oracle Identity Manager-də kritik boşluğun aktiv istismar olunduğunu açıqladı

«Thehackernews» məlumatına görə, ABŞ-ın CISA agentliyi Oracle Identity Manager-də aşkarlanan çox ciddi CVE-2025-61757 zəifliyinin artıq real hücumlarda istifadə edildiyini təsdiqləyib.

Bu boşluq sistemin ən kritik funksiyalarından birində identifikasiya yoxlamasının olmaması ilə bağlıdır və nəticədə hücumçular uzaqdan, identifikasiya tələb olunmadan kod icrası əldə edə bilirlər. Boşluq 12.2.1.4.0 və 14.1.2.1.0 versiyalarına təsir edirdi və Oracle ötən ay dərc etdiyi rüblük yenilənmədə onu aradan qaldırmışdı.

Son Xəbərlər

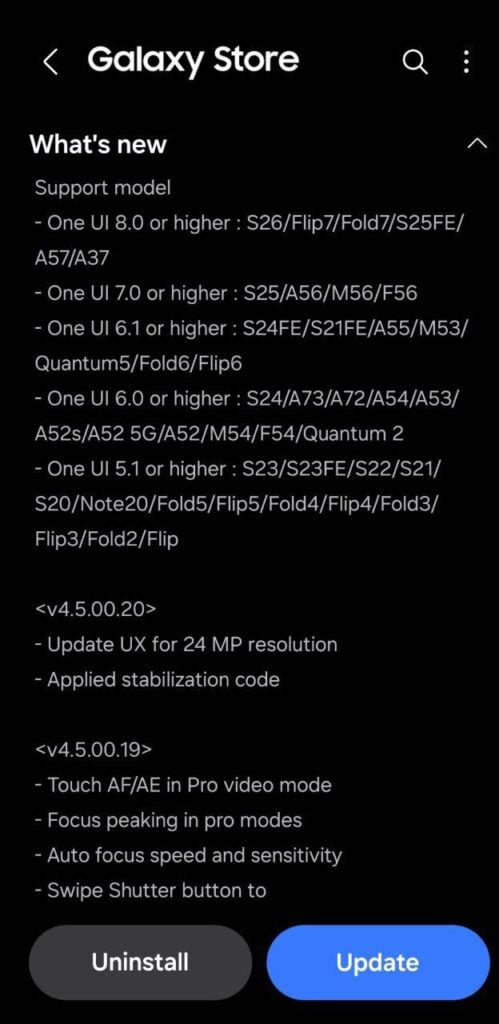

Xiaomi 15 Ultra Qlobal Versiyası

Xiaomi yeni flaqman modeli Xiaomi 15 Ultra-nı qlobal satışa çıxaracağını təsdiqlədi. HyperOS 2.0 ilə yeni dövr başlayır!

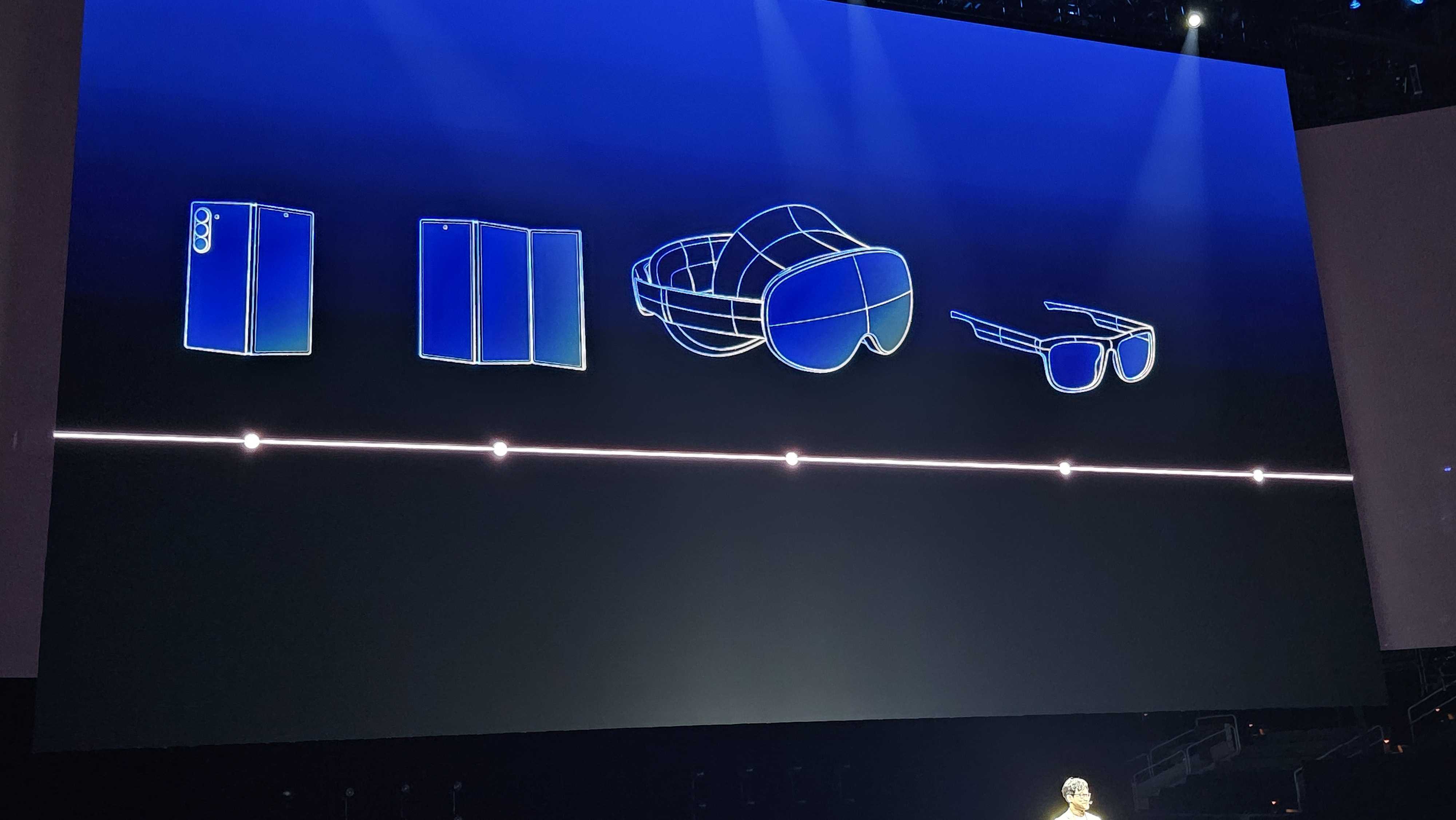

Samsung-un Üçqatlanan Telefonu

Samsung, Galaxy Unpacked tədbirində üçqatlanan telefon konseptini təqdim etdi. Yeniliklər haqqında daha çox məlumat əldə edin.

Realme GT 7: Ən Ucuz Smartfon

Snapdragon 8 Elite çipi ilə Realme GT 7 fevral ayında təqdim ediləcək. Yeni xüsusiyyətlər və uyğun qiymət gözləyir.

CISA bildirir ki, boşluq vasitəsilə hücumçular Oracle-ın Identity Manager modulunu tam ələ keçirə bilərlər. Araşdırmanı aparan Searchlight Cyber mütəxəssisləri qeyd edirlər ki, məsələ təhlükəsizlik filtrinin yan keçilməsi ilə başlayır: URI-yə sadəcə «?WSDL» və ya «;.wadl» əlavə etməklə qorunan endpoint-lər açıq kimi görünə bilər.

Bu mexanizm səhv işlədiyi üçün filtr URI-ni düzgün tanıya bilmir və nəticədə sistem hücumçunu autentifikasiya olunmuş istifadəçi kimi qəbul edir. Bir sözlə, çox xırda manipulyasiya böyük qapılar açır.

Sonrakı mərhələdə «/iam/governance/applicationmanagement/api/v1/applications/groovyscriptstatus» ünvanına xüsusi hazırlanmış HTTP POST göndərərək uzaqdan kod icrası mümkün olur. Endpoint yalnız sintaksis yoxlanışı üçün nəzərdə tutulsa da, araşdırma göstərdi ki, kompilyasiya zamanı icra olunan Groovy annotasiyası əlavə edilə bilir.

SANS institutunun tədqiqatçısı Yohannes B. Ullrixin sözlərinə görə, avqustun 30-dan sentyabrın 9-dək müxtəlif IP-lərdən həmin ünvanı POST sorğuları ilə yoxlamağa cəhdlər qeydə alınıb. Bu da boşluğun yenilənmə çıxmazdan əvvəl belə istismar oluna biləcəyinə işarə edir.

Aktiv hücumlar fonunda ABŞ Federal qurumlarına 12 dekabr 2025-dək müvafiq yamaları tətbiq etmək tapşırılıb. Əslində sual hələ açıq qalır: başqa kimlər bu boşluqdan istifadə edib?

Bu xəbəri necə dəyərləndirirsiniz?